1. Link tải xuống trực tiếp

LINK TẢI GG DRIVE: LINK TẢI 1 ![]()

LINK TẢI GG DRIVE: LINK TẢI 2![]()

LINK TẢI GG DRIVE: LINK DỰ PHÒNG ![]()

IPSec, viết tắt của Internet Protocol Security, là một loạt các giao thức mật mã bảo vệ lưu lượng dữ liệu qua mạng Giao thức Internet (IP).

Mạng IP – bao gồm cả World Wide Web – không có mã hóa hoặc bảo vệ dữ liệu. VPN IPSec loại bỏ điểm yếu này bằng cách cung cấp một khuôn khổ cho giao tiếp được mã hóa và riêng tư trên web.

Dưới đây là cái nhìn sâu hơn về IPSec và cách nó hoạt động với các đường hầm VPN để bảo vệ dữ liệu qua các mạng không an toàn.

Sơ lược về lịch sử IPSec

Khi Giao thức Internet được phát triển vào đầu những năm 1980, bảo mật không phải là ưu tiên cao. Tuy nhiên, khi số lượng người dùng Internet ngày càng tăng thì nhu cầu bảo mật cao cũng tăng theo.

Để đáp ứng nhu cầu này, Cơ quan An ninh Quốc gia đã tài trợ cho việc phát triển các giao thức bảo mật như một phần của chương trình Hệ thống Mạng Dữ liệu Bảo mật vào giữa những năm 1980. Điều này dẫn đến sự phát triển của giao thức bảo mật lớp 3 và cuối cùng là giao thức bảo mật lớp mạng. Nhiều kỹ sư đã làm việc trong dự án này trong những năm 1990 và IPSec đã phát triển từ nỗ lực đó. IPSec hiện là một tiêu chuẩn mã nguồn mở và là một phần của IPv4.

Cách thức hoạt động của IPSec

Khi hai máy tính thiết lập kết nối VPN, chúng phải đồng ý về một số giao thức bảo mật và thuật toán mã hóa, đồng thời trao đổi khóa mã hóa để mở khóa và xem dữ liệu đã mã hóa.

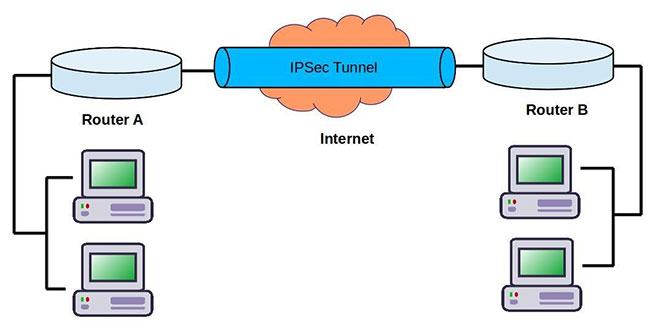

Đây là lúc IPSec phát huy tác dụng. IPSec hoạt động kết hợp với các đường hầm VPN để tạo ra các kết nối hai chiều riêng tư giữa các thiết bị. IPSec không phải là một giao thức duy nhất. Thay vào đó, nó là một tập hợp đầy đủ các giao thức và tiêu chuẩn hoạt động cùng nhau để đảm bảo tính bảo mật, tính toàn vẹn và xác thực của các gói dữ liệu Internet đi qua đường hầm VPN.

Cách IPSec tạo một đường hầm VPN an toàn:

- IPSec xác nhận dữ liệu để đảm bảo tính toàn vẹn của gói dữ liệu trong quá trình truyền.

- IPSec mã hóa lưu lượng truy cập internet qua các đường hầm VPN để không thể hiển thị dữ liệu.

- IPSec bảo vệ dữ liệu khỏi các cuộc tấn công phát lại có thể dẫn đến đăng nhập trái phép.

- IPSec cho phép trao đổi các khóa mã hóa an toàn giữa các máy tính.

- IPSec cung cấp hai chế độ bảo mật: đường hầm và truyền tải.

VPN IPSec bảo vệ dữ liệu được truyền từ máy chủ đến máy chủ, từ mạng này sang mạng khác, từ máy chủ đến mạng và từ cổng đến cổng (được gọi là chế độ đường hầm khi toàn bộ gói IP được mã hóa và xác thực).

Các giao thức IPSec và các thành phần hỗ trợ

Tiêu chuẩn IPSec được chia thành một số giao thức cốt lõi và các thành phần hỗ trợ.

Giao thức IPSec cốt lõi

– – Tiêu đề xác thực IPSec (AH): Giao thức này bảo vệ địa chỉ IP của các máy tính liên quan đến trao đổi dữ liệu để đảm bảo rằng các bit dữ liệu không bị mất, thay đổi hoặc bị hỏng trong quá trình truyền tải. AH cũng xác minh rằng người gửi dữ liệu thực sự đã gửi dữ liệu đó và bảo vệ đường hầm khỏi sự xâm nhập của người dùng trái phép.

– – Đóng gói tải trọng an toàn (ESP): Giao thức ESP cung cấp mã hóa IPSec và do đó đảm bảo an toàn cho lưu lượng dữ liệu giữa các thiết bị. ESP mã hóa các gói dữ liệu / dữ liệu người dùng, xác thực dữ liệu người dùng và nguồn gốc của chúng trong bộ giao thức IPSec. Giao thức này mã hóa lưu lượng truy cập internet một cách hiệu quả để bất kỳ ai nhìn vào đường hầm đều không thể thấy bất cứ thứ gì trong đó.

ESP mã hóa và xác thực dữ liệu, trong khi AH chỉ xác thực dữ liệu.

Các thành phần hỗ trợ IPSec

– – Hiệp hội bảo mật (SA)Các hiệp hội và chính sách bảo mật xác định các thỏa thuận bảo mật khác nhau được sử dụng trong trao đổi. Những sắp xếp này có thể xác định loại mã hóa và thuật toán băm được sử dụng. Các chính sách này thường linh hoạt để các thiết bị có thể quyết định cách xử lý mọi việc.

– – Trao đổi khóa Internet (IKE): Để mã hóa hoạt động, các máy tính tham gia vào việc trao đổi thông tin liên lạc riêng tư phải dùng chung một khóa mã hóa. Với IKE, hai máy tính có thể trao đổi và chia sẻ khóa mã hóa một cách an toàn khi thiết lập kết nối VPN.

– – Các thuật toán mã hóa và băm: Các khóa mật mã hoạt động với giá trị băm được tạo bằng thuật toán băm. AH và ESP được giữ rất chung chung và không chỉ định bất kỳ mã hóa cụ thể nào. Tuy nhiên, IPsec thường sử dụng Message Digest 5 hoặc Secure Hash Algorithm 1 để mã hóa.

– – Bảo vệ chống lại các cuộc tấn công phát lại tấn công: IPSec cũng chứa các tiêu chuẩn để ngăn chặn việc phát lại các gói dữ liệu. Đây là một phần của quá trình đăng ký thành công. Tiêu chuẩn này ngăn chặn tin tặc sử dụng thông tin được phát lại để sao chép thông tin đăng nhập.

IPSec là một giải pháp giao thức VPN hoàn chỉnh và cũng có thể hoạt động như giao thức mã hóa trong L2TP và IKEv2.

Phương thức đường hầm: đường hầm và vận tải

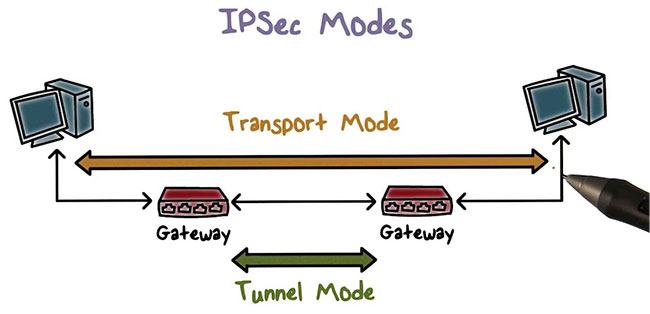

IPSec gửi dữ liệu trong chế độ đường hầm hoặc chế độ truyền tải. Các chế độ này liên quan chặt chẽ đến loại giao thức AH hoặc ESP được sử dụng.

– – Chế độ đường hầm: Trong chế độ đường hầm, toàn bộ gói được bảo vệ. IPSec đóng gói gói dữ liệu trong một gói mới, mã hóa nó và thêm một tiêu đề IP mới. Nó được sử dụng rộng rãi khi thiết lập VPN site-to-site.

– – Phương tiện giao thông: Trong chế độ truyền tải, tiêu đề IP gốc được giữ lại và không được mã hóa. Chỉ có tải trọng và đoạn giới thiệu ESP được mã hóa. Chế độ truyền tải thường được sử dụng khi thiết lập VPN giữa máy khách và trang web.

Đối với VPN, cấu hình IPSec phổ biến nhất là ESP với xác thực ở chế độ đường hầm. Kiến trúc này cho phép lưu lượng truy cập Internet di chuyển an toàn và ẩn danh trong đường hầm VPN qua các mạng không an toàn.