1. Link tải xuống trực tiếp

LINK TẢI GG DRIVE: LINK TẢI 1 ![]()

LINK TẢI GG DRIVE: LINK TẢI 2![]()

LINK TẢI GG DRIVE: LINK DỰ PHÒNG ![]()

Có một kịch bản khá phổ biến như thế này. Giả sử chiếc điện thoại yêu quý của bạn sắp hết pin khi bạn đang trò chuyện với người bạn mới trên Facebook, và “tin tốt” là bạn đã để quên bộ sạc chết tiệt đó ở nhà. Sau đó, đột nhiên bạn nhìn thấy một thanh sạc USB công cộng ở góc. Không chần chừ gì nữa, hãy cắm điện thoại vào và tiếp tục tận hưởng những hương vị ngọt ngào của cuộc trò chuyện còn dang dở. Cảm giác thoải mái này có thể khiến bạn trở thành nạn nhân của những tin tặc muốn thu thập và trục lợi từ thông tin cá nhân của bạn.

Chính xác thì jacking juice là gì?

Bất kể những chiếc smartphone hiện đại ngày nay, dù là thiết bị Android, iPhone hay BlackBerry đều có một chức năng chung là sạc nguồn và luồng dữ liệu qua cùng một kết nối và cùng một đường cáp. . Bất kể bạn đang sử dụng cổng kết nối USB MiniB, USB Type-C tiêu chuẩn hiện tại hay cáp Lightning của riêng Apple, cáp được sử dụng để sạc pin cũng sẽ truyền và đồng bộ hóa dữ liệu trên điện thoại của bạn. .

“Nếu bạn cắm điện thoại vào một bộ sạc không rõ nguồn gốc, sẽ có nguy cơ thiết bị của bạn bị nhiễm mã độc. Bạn có thể phải trả giá bằng tất cả dữ liệu của mình, ”chuyên gia bảo mật Drew Paik của Authentic8 giải thích.

WiFi công cộng và trạm sạc điện thoại thường được tìm thấy ở các địa điểm như sân bay, máy bay, công viên hoặc trung tâm hội nghị. Việc kết nối điện thoại của bạn với các điểm sạc này sẽ có rủi ro.

“Loại cáp bạn sử dụng để sạc điện thoại cũng là cáp dữ liệu từ điện thoại sang thiết bị khác. Ví dụ: nếu bạn kết nối iPhone với máy Mac bằng cáp sạc, bạn có thể tải ảnh từ điện thoại xuống máy Mac công cộng Ông Paik giải thích: Cổng sạc bị hack, kẻ xấu có quyền truy cập không hạn chế vào dữ liệu của bạn.

Dữ liệu này có thể là email, tin nhắn, ảnh hoặc danh bạ. Phương pháp hack thông tin này được biết đến với tên gọi “juice jacking” – một thuật ngữ được đặt ra vào năm 2011. Năm ngoái, người ta cũng phát hiện ra rằng phương pháp “kích hoạt video” đã sử dụng các cổng kết nối và màn hình bị tấn công để ghi lại mọi thứ mà người dùng nhập và xem.

Có thể hiểu đơn giản đây là những vi phạm quyền riêng tư. Đặc biệt, dữ liệu như ảnh riêng tư và thông tin liên lạc được sao chép sang các thiết bị độc hại thông qua kết nối với bộ sạc công cộng. Ngoài ra, tin tặc có thể chuyển mã độc hại trực tiếp vào thiết bị của bạn và sau đó đánh cắp thông tin trong một thời gian dài. Tại hội nghị bảo mật BlackHat năm nay, các nhà nghiên cứu bảo mật Billy Lau, YeongJin Jang và Chengyu Song đã trình bày chủ đề “MACTANS: Cài đặt phần mềm độc hại trong thiết bị iOS bằng bộ sạc không an toàn. Bao “và đây là trích đoạn các bài thuyết trình của họ:

“Trong phần trình bày này, chúng tôi sẽ chỉ ra cách các thiết bị iOS có thể bị xâm nhập trong vòng một phút sau khi được cắm vào bộ sạc độc hại. Trước tiên, chúng tôi sẽ kiểm tra các cơ chế bảo mật hiện có của Apple để bảo vệ khỏi cài đặt phần mềm tùy ý, sau đó mô tả các cách mà cổng USB có thể được sử dụng để vượt qua nó. thông qua các cơ chế bảo vệ này. Để chứng minh sự hiện diện của mã độc, chúng tôi cho bạn thấy rằng những kẻ tấn công có thể ẩn phần mềm độc hại của họ giống như cách mà Apple ẩn các ứng dụng tích hợp của riêng mình. Để chứng minh hậu quả thực tế của những lỗ hổng này, chúng tôi đã thu thập thông tin về khái niệm bộ sạc độc hại sử dụng BeagleBoard, được gọi là Mactans. “

Với phần cứng rẻ tiền và lợi dụng lỗ hổng trên thiết bị, tin tặc có thể chiếm quyền truy cập vào các thiết bị iOS hiện có trong vòng chưa đầy một phút, bất chấp nhiều biện pháp bảo mật mà Apple đã đưa ra. để đáp ứng vấn đề này.

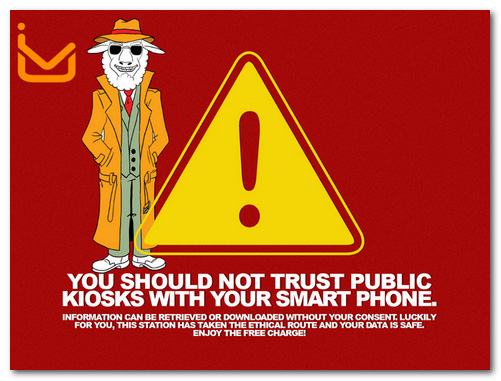

Tại hội nghị bảo mật DEF CON 2011, các nhà nghiên cứu bảo mật từ Aires Security: Brian Markus, Joseph Mlodzianowski và Robert Rowley đã xây dựng một kiosk tính phí trong nhiều năm để chứng minh cụ thể mối nguy hiểm. của Juice Jacking và cảnh báo công chúng về sự nguy hiểm của việc kết nối điện thoại với các ki-ốt sạc độc hại.

Đáng lo ngại hơn nữa, việc tiếp xúc với ki-ốt sạc độc hại có thể gây ra vấn đề bảo mật kéo dài ngay cả khi thiết bị không còn được kết nối với ki-ốt sạc đó nữa. Trong một bài báo gần đây về chủ đề tương tự, nhà nghiên cứu bảo mật Jonathan Zdziarski mô tả cách các lỗ hổng ghép nối iOS có thể tồn tại và khiến cửa sổ Windows có sẵn cho những người dùng độc hại. khi bạn không còn liên hệ với kiosk:

“Nếu bạn không biết cách ghép nối trên iPhone hoặc iPad của mình, đây là cơ chế ghép nối mà máy tính của bạn tạo ra một kết nối đáng tin cậy với điện thoại cho phép bạn kết nối với iTunes và Xcode. hoặc các công cụ khác. Sau khi máy tính để bàn được ghép nối với điện thoại, nó có thể truy cập nhiều loại thông tin cá nhân trên điện thoại đó, bao gồm danh bạ, ghi chú, ảnh, bộ sưu tập nhạc và cơ sở dữ liệu SMS. , Bộ nhớ đệm và thậm chí có thể sao lưu toàn bộ dữ liệu trên điện thoại. Sau khi một thiết bị được ghép nối, tất cả những thứ này và hơn thế nữa có thể được truy cập không dây bất kỳ lúc nào, cho dù bạn có bật đồng bộ hóa WiFi hay không. Bạn có thể coi phần mềm độc hại này như một loại virus mãn tính. Nó chỉ biến mất khi iPhone, iPad của bạn khôi phục cài đặt gốc.

Làm thế nào tôi có thể tránh bị nước trái cây tấn công?

Mặc dù tấn công nước trái cây hiện không phải là mối đe dọa phổ biến như trộm cắp điện thoại hoặc tiếp xúc với vi rút độc hại từ dữ liệu tải xuống, bạn vẫn nên thực hiện các biện pháp phòng ngừa thường xuyên để tránh bị phơi nhiễm. Tiếp xúc với các hệ thống có quyền truy cập độc hại vào thiết bị cá nhân của bạn.

Biện pháp phòng ngừa đơn giản và hiệu quả nhất là hạn chế hoặc tránh hoàn toàn việc sạc điện thoại của bạn bằng hệ thống sạc của bên thứ ba:

Ngăn không cho pin thiết bị của bạn cạn kiệt: Tạo thói quen sạc điện thoại gia đình và điện thoại văn phòng khi bạn không sử dụng. Với công nghệ pin mới nhất, bạn có thể dễ dàng sạc và rút dây nguồn mà không lo chai pin. Vì vậy, hãy cố gắng sạc đầy điện thoại thông minh của bạn trước khi ra ngoài. Bạn không chỉ có thể đảm bảo điện thoại của mình đang đầy pin mà còn có thể sử dụng thêm các ứng dụng hỗ trợ quản lý năng lượng giúp tiết kiệm pin hơn. Hiệu quả của những công dụng này vẫn còn mơ hồ, nhưng chắc chắn tốt hơn là không làm gì.

Sử dụng ngân hàng điện: Đây là cách sạc điện thoại phổ biến và tiện lợi nhất hiện nay trong trường hợp bạn vắng nhà. Chỉ cần cắm điện thoại của bạn vào pin để sạc bất cứ khi nào bạn muốn. Với cách sạc này bạn không phải lo lắng về vấn đề an toàn mà bù lại bạn bỏ ra một khoản không nhỏ để mua pin sạc dự phòng và lựa chọn loại phù hợp để hạn chế rủi ro cháy nổ. Quần áo mua phải chất lượng kém.

Sử dụng bộ sạc của riêng bạn với ổ cắm điện: Trong một số trường hợp, các trạm sạc công cộng có thể có cả ổ cắm điện tiêu chuẩn và cổng sạc USB để đáp ứng yêu cầu về tốc độ sạc. Trong trường hợp này, hãy bỏ qua các cổng sạc USB nhưng hãy cắm trực tiếp bộ sạc điện thoại tiêu chuẩn vào ổ cắm điện. Không có rủi ro bảo mật khi sử dụng ổ cắm điện, ngay cả khi lưu lượng mạng được truyền qua dây nguồn. Thiết bị của bạn an toàn miễn là bạn sử dụng bộ sạc đáng tin cậy.

Khóa điện thoại của bạn: Khi điện thoại của bạn bị khóa, nó không thể được ghép nối với thiết bị được kết nối. Ví dụ: các thiết bị iOS chỉ được ghép nối khi chúng được mở khóa. Tuy nhiên, như đã đề cập trước đó, việc ghép nối chỉ diễn ra trong vài giây. Vì vậy, hãy đảm bảo rằng điện thoại của bạn thực sự được khóa khi đang sạc.

Tắt điện thoại: Phương pháp này chỉ áp dụng cho một số kiểu điện thoại nhất định. Ngay cả khi điện thoại đã tắt, toàn bộ mạch USB vẫn được bật và cho phép truy cập vào bộ nhớ flash trong thiết bị.

Tắt ghép nối (chỉ áp dụng cho các thiết bị iOS đã bẻ khóa): Các thiết bị iOS đã jailbreak cho phép người dùng kiểm soát hành vi ghép nối của thiết bị.

Chỉ sử dụng loại bộ sạc: Đây là thao tác cuối cùng mà bạn có thể làm, rất hiệu quả nhưng hơi bất tiện. Bạn chỉ có thể mua adapter cho bộ sạc, chúng khá rẻ. Hoàn toàn không có vấn đề gì với loại bộ điều hợp này. Chúng giống như một dongle nhỏ mà bạn cắm vào cổng USB trước khi kết nối cáp sạc của điện thoại. Các chân liên kết dữ liệu được ngắt kết nối trong dongle này để chỉ có thể truyền điện qua liên kết.

Tuy nhiên, những chiếc adapter này cũng có một nhược điểm nhỏ là chỉ hỗ trợ sạc với nguồn điện giới hạn 1A, nên bạn không thể sử dụng bất kỳ công nghệ sạc nhanh nào khác. 1A là công suất tối đa bạn có thể nhận được. Tuy nhiên, nhiều cổng sạc USB công cộng có tốc độ sạc thậm chí còn chậm hơn. Cũng lưu ý rằng các thiết bị chỉ có thể được sạc ở 500 mA (0,5 A) thông qua cổng USB của máy tính. Do đó, bộ chuyển đổi này có thể tăng tốc độ sạc khi bạn sạc máy qua thiết bị. Máy tính xách tay hoặc máy tính để bàn.

Nếu sử dụng thiết bị Android, bạn cũng có thể mua cáp sạc hoạt động giống như một thiết bị bảo vệ do thiếu chân dữ liệu trong cáp và các kết nối được cung cấp để truyền. Không bao giờ có thể trao đổi dữ liệu qua cáp. Các thiết bị sử dụng cổng kết nối Lightning của Apple dường như không có sản phẩm nào chỉ chứa cáp sạc Lightning to USB vào thời điểm này. Tuy nhiên, người dùng iOS vẫn có thể tạo bộ điều hợp trả phí hoạt động với cả iPhone và điện thoại Android.

Cuối cùng, cách phòng vệ tốt nhất trước những vi phạm nằm ở nhận thức của chính bạn. Luôn sạc thiết bị của bạn và cập nhật các tính năng bảo mật của hệ điều hành (mặc dù các tính năng này không dễ sử dụng và bất kỳ hệ thống bảo mật nào cũng có thể thực hiện được) Cuối cùng, tránh cắm điện thoại của bạn vào bộ sạc và máy tính không xác định, cũng như bạn tránh mở tệp đính kèm email từ những người gửi không xác định.

Xem thêm: